Was ist eigentlich Risikomanagement?

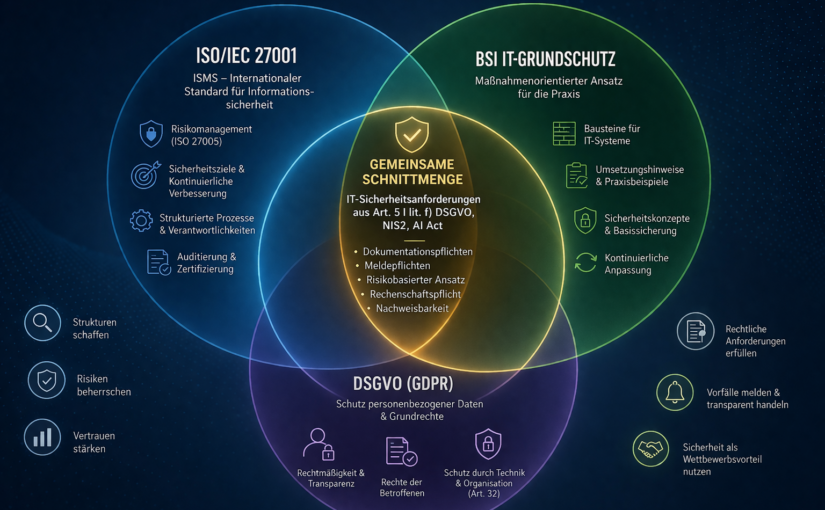

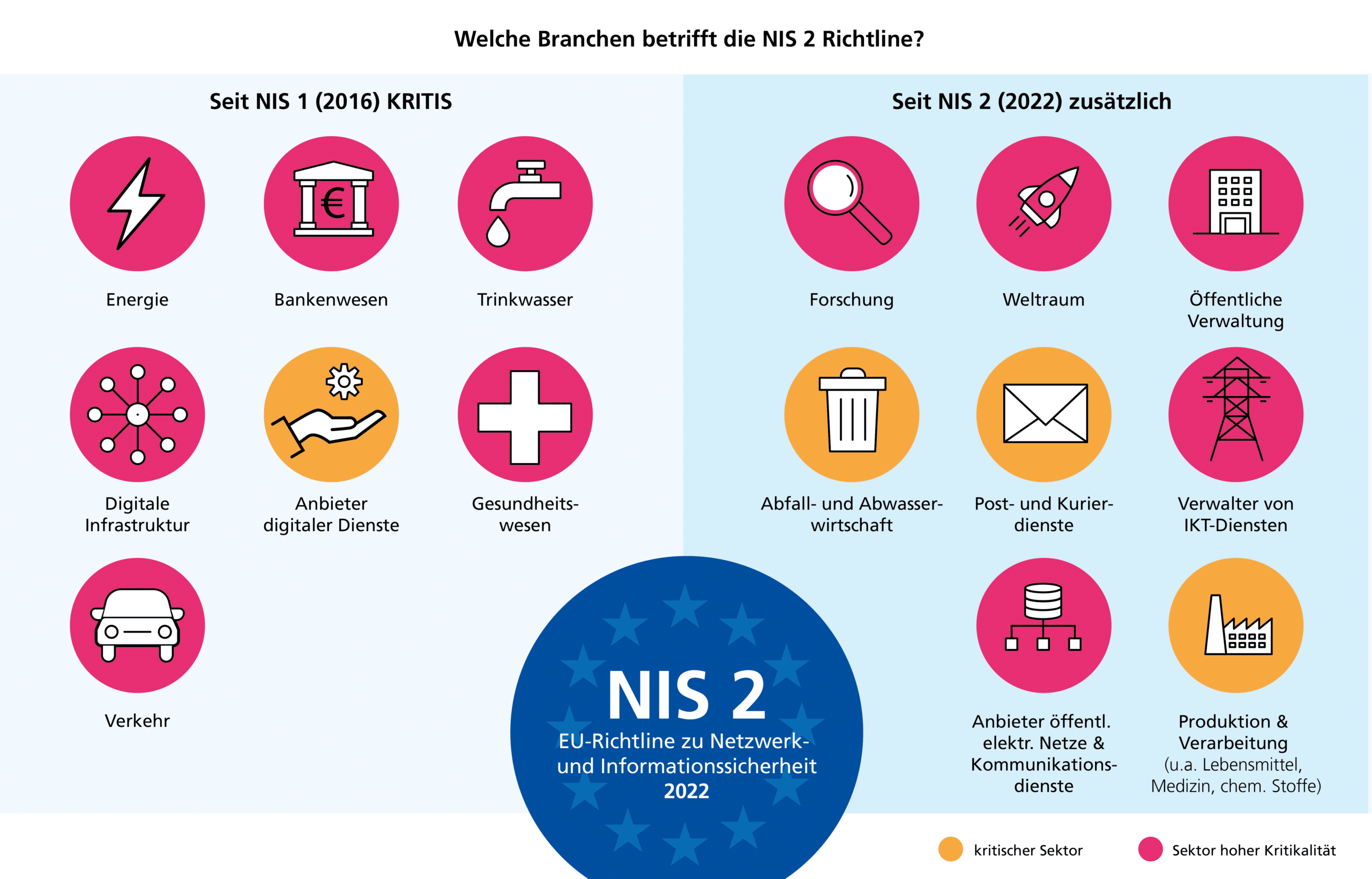

Der Begriff Risikomanagement ist seit NIS 2 wieder häufiger zu hören. Alle, die jetzt schon wieder aufschreien, wie kompliziert das sein wird, kann ich beruhigen. Risikomanagement ist keine neue Sache, es gibt etablierte, gut umsetzbare Prozesse. Und nebenbei bemerkt, sollten Unternehmen sich schon längst um das Thema Risikomanagement kümmern – nicht nur im Bereich IT und Cybersicherheit, sondern auch in vielen anderen Geschäftsbereichen. Auch mit IT-Sicherheit verzahnte Normen/Konzepte sind zu beachten, wie z. B: DSGVO, AI-Act, Compliance etc. Deshalb erkläre ich hier, worum es geht und wie eine Risikoanalyse aussehen kann.

Risikomanagement: Kurze Einordnung

Bereits § 91 II + III AktG verpflichtet Vorstände von Aktiengesellschaften seit 1998 dazu, ein Überwachungssystem für bestandsgefährdende Risiken einzurichten. Die Idee ist also fast 30 Jahre alt. Auch die ISO/IEC 27001 – der weltweit führende Standard als Vorgabe für eine strukturierte Umsetzung von IT-Sicherheit – verankert den risikobasierten Ansatz seit jeher als zentrales Element. Und um auch noch einmal auf die DSGVO zu sprechen zu kommen: Art. 5 I lit. f) DSGVO fordert die Sicherstellung von Integrität und Vertraulichkeit personenbezogener Daten und verfolgt denselben Ansatz über die Anforderung eine „angemessene Sicherheit“ zu gewährleisten. Das funktioniert nur, wenn eine Risikobewertung durchgeführt wird. Sie sehen, das Thema Risikomanagement ist wirklich nicht neu.

Risikomanagement und NIS 2 gehören untrennbar zusammen

In § 30 des BSI-Gesetzes — das ist das deutsche NIS-2-Umsetzungsgesetz, das seit dem 6. Dezember 2025 gilt — sind Risikomanagementmaßnahmen für „besonders wichtige“ und „wichtige“ Einrichtungen verankert. Deshalb wird das Thema gerade wieder aktuell. Gefordert wird dort eine systematische Bewertung der Risiken für Netz- und Informationssysteme sowie daraus abgeleitete, verhältnismäßige Schutzmaßnahmen. Verhältnismäßig ist dabei das Schlüsselwort. Es geht nämlich nicht um realitätsferne Maßnahmen, sondern um solche, die unter anderem:

- dem Stand der Technik entsprechen,

- einschlägige europäische und internationale Normen berücksichtigen (EN, ISO/IEC),

- sowohl digitale als auch physische und hybride Gefahren berücksichtigen und auch

- die Firmengröße und den dort vorhandenen Etat berücksichtigen,

um ein, für das Unternehmen, angemessenes IT-Sicherheitsniveau herzustellen.

Die Umsetzung ist grundsätzlich bekannt und möglich, die Mindestanforderungen werden sogar in Form eines Maßnahmenkataloges in § 30 BSIG genau aufgelistet. Außerdem ist die Forderung eines Risikomanagements absolut berechtigt und im Interesse von Unternehmen, denn Cyberangriffe und Social Engineering nehmen stetig zu. Am Ende soll das Unternehmen geschützt werden, denn die Schäden durch Cyberangriffe erhöhen sich ständig. Die entsprechenden Summen können ein Unternehmen leicht in finanzielle Schwierigkeiten bringen. Und auch wenn eine Cyberversicherung evtl. den monetären Schaden zahlt, der immaterielle Schaden, der sich schnell als Reputationsschaden zeigt, ist nicht durch Geld aufzufangen.

Neu an NIS 2, das möchte ich hier einfach noch mal erwähnen, ist vor allem die Verbindlichkeit der Umsetzung, die jetzt durch Prüfrechte des BSI und konkrete Meldepflichten im BSIG dargestellt sind. Nicht außer Acht zu lassen ist außerdem die persönliche Verantwortung der Geschäftsleitung. IT-Sicherheit ist nämlich ein Managementthema und kein originäres IT-Thema.

So funktioniert eine Risikoanalyse in der Praxis

Die Risikoanalyse ist eine zentrale Methode im Rahmen des Risikomanagements. Das BSI beschreibt den Ablauf ganz übersichtlich in sechs Schritten:

Kontext verstehen: Welche internen und externen Einflüsse sind relevant? Welche Stakeholder haben welche Anforderungen?

Assets identifizieren: Welche Geschäftsprozesse, Daten, Systeme oder Räume sind schützenswert? Welche potenziellen Bedrohungen gibt es? Und welche Schwachstellen sind vorhanden?

Risikobewertung durchführen: Hier wird der Rahmen festgelegt, zum Beispiel für die Erstellung einer Risikomatrix. Welche Kategorien für Eintrittswahrscheinlichkeit und Schadensauswirkungen gibt es? Welches Risikoniveau ist für das Unternehmen akzeptabel?

Risikobehandlung: Welche Strategien gibt es? Welche Maßnahmen sind geeignet und wer ist verantwortlich?

Dokumentation: Ergebnisse und Maßnahmen müssen nachvollziehbar festgehalten werden.

Regelmäßige Überprüfung: Da sich Rahmenbedingungen und die Bedrohungslage ändern, muss die Risikoanalyse überprüft und aktualisiert werden.

Dies ist zwar eine verkürzte Übersicht, doch die Prozesse werden darin klar.

Welcher Standard sollte genutzt werden?

Welche Methodik zur Risikoanalyse umgesetzt wird, darf das Unternehmen frei entscheiden.

Das BSIG fordert eine Umsetzung nach internationaler Norm, hier drängt sich ISO/IEC 27001 förmlich auf, ggf. unterstützt durch das vom BSI schon vor Jahren herausgegebene Umsetzungs-Framework in Form der BSI-Grundschutz-Kataloge, die voll kompatibel zu ISO/IEC 27001 sind.

Fazit

Wer nach ISO/IEC 27001 zertifiziert ist – mit oder ohne BSI-Grundschutz – hat die Anforderungen der Risikoanalyse umgesetzt. Nun gilt es, das Konzept aktuell zu halten. Wer noch keine strukturierte Sicherheitsarchitektur hat, sollte sich jetzt kümmern.

Ich unterstütze Sie gerne zu allen Fragen der konzeptionellen IT-Sicherheitsumsetzung nach ISO/IEC 27001 mit oder ohne BSI-Grundschutz. Auch können Sie entsprechende Seminare bei mir buchen, ich bin beim BSI gelistet für die Durchführung der BSI-Schulungen.

Sie wissen noch nicht, ob Sie unter den Anwendungsbereich von NIS 2 (BSIG) fallen? Wir finden es heraus. Aber ich kann Ihnen jetzt schon sagen, um eine ordentliche IT-Sicherheitsstruktur kommen Sie nicht herum. Vereinbaren Sie einfach einen unverbindlichen Kennenlerntermin.