Datenklau bei Politikern

Aktuell wird überall über einen Datenklau im großen Stil berichtet. Alle Medien sind voll davon, wie schön, es wird nicht langweilig. Es sollen von 1000 Personen des öffentlichen Lebens, also Politikern, Internetstars und anderen Prominenten Daten veröffentlicht worden sein.

Dies soll bereits im Dezember in einer Art Adventskalender bei Twitter passiert sein. Schnell wurde auch ein Verdächtiger ermittelt. Es soll sich um einen bei den Eltern lebenden und in Ausbildung befindlichen 20-jährigen handeln.

Na, das ging schnell!

Die Angelegenheit wird bekannt und ein Verdächtiger wird schnell präsentiert, ok. Als Motiv wurde bei einer Pressekonferenz heute bei Phönix Unzufriedenheit mit Politikern genannt. Warum also das Interesse an den anderen Daten oder einfach, weil man sie so einfach bekommen konnte?

Was wurde denn überhaupt gestohlen bzw. veröffentlicht?

Der Datenklau bei Politikern und anderen bezieht sich nach einem Phönix-Bericht hauptsächlich auf Kontaktdaten, Bilder, Dokumente, also selber eingestellte, nicht verschlüsselte Daten. Googelt man einige der genannten Politiker, so findet man schnell überall auch private Kontaktdaten. Worum geht es also? Ist es einfach nur der Schock über diesen Datenklau? Handelt es sich um einen Diebstahl, wenn man alles auf die Strasse wirft oder bekommt man auch einen Finderlohn fürs Aufsammeln? Wenn sich alles so verhält, wie es gerade berichtet wird, kann man ja nur dankbar sein, darauf aufmerksam gemacht worden zu sein.

Technische Möglichkeiten

Welche technischen Möglichkeiten hat der „Tatverdächtige“ denn genutzt? Das weiß man natürlich nicht so genau, aber wenn man mal schaut, wie einfach man an einige dieser Daten gelangen kann und dann noch den genannten recht langen Tatzeitraum anschaut, dann könnte er sie theoretisch auch abgeschrieben haben. Wenn wir die Geschichte so glauben, kann also nicht von großer Professionalität die Rede sein. Auch konnte man ihn ja schnell ermitteln, also kein Tor Browser oder ähnliches?

Eigenverantwortung

Eine weitere Frage, die sich mir stellt, ist die nach der Eigenverantwortung der Betroffenen. Schnell werden die Verantwortlichkeiten abgegeben, das BSI hätte etwas tun müssen, x und auch y haben versagt. Das finde ich wie immer schwierig.

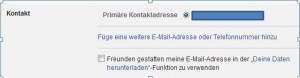

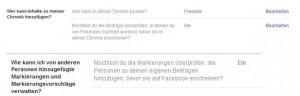

Wenn es stimmt, dass es sich nur oder hauptsächlich um Kontaktdaten handelt, könnten die Betroffenen auch einfach einmal selber schauen, welche Daten, sie von sich selbst in welchen Netzwerken mit welchen Zugriffsberechtigungen posten. Auch geben sie ja sicher Visitenkarten aus, wo landen die Daten auf diesen Karten, das sollte man, wenn es einem wichtig ist, auch einmal kritisch hinterfragen.

Auch die Frage, wo man denn Daten aufbewahrt, sollten die Betroffenen sich stellen. In irgendwelchen dubiosen Clouds, iCloud, Dropbox? Versand über Webmailer, die nach eigenen Angaben Inhalte von Mails mitlesen? Ist das Datenklau, wenn man alles freiwillig veröffentlicht?

Wenn es vielelicht nicht nur um Kontaktdaten geht, ist dann auch Verantwortung im Amt und Geheimhaltung von Interna ein Thema? Wie gehe ich mit sensiblen Daten um, die mir als Politiker anvertraut wurden? Wo speichere ich diese? Übernehme ich Verantwortung für die mir zur Verfügung gestellten Daten? Habe ich meiner Sorgfaltspflicht genügt?

Vor allem handelt es sich ja um private Accounts!

Und dann die Passwörter? Für alles das Selbe, weil es ja so schwierig ist, sich alles zu merken? Also ich weiß nicht, mir scheint es recht einfach, es werden Daten bekannt und ich schieße auf das BSI und andere, statt mich an die eigene Nase zu fassen? Oder verlasse medienwirksam irgendwelche sozialen Netzwerke?

Gut gebrüllt Löwe!

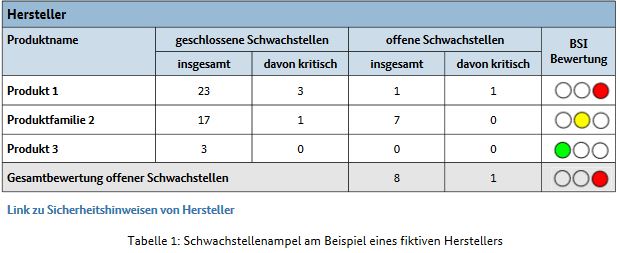

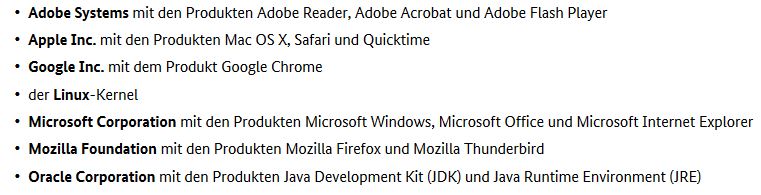

Wenn man schon auf das BSI schießt, könnte man doch einfach einmal die von diesem Amt herausgegebenen BSI-Grundschutzkataloge lesen und schauen, was man davon selber umsetzen möchte. Gerade als Politiker könnte man doch die Möglichkeiten des Staates nutzen, um mit gutem Beispiel voran zu gehen.

Für mich scheint diese Angelegenheit momentan sehr unvollständig und unplausibel. Ich werde beobachten, was daraus wird.

Zum Weiterlesen:

Vergabe von Passwörtern

Die Datenschutzerklärung von google

Facebookdatenanalyse

BSI private User